« The Wayback Machine » d’Internet Archive a subi une violation de données après qu’un acteur malveillant a compromis le site Web et volé une base de données d’authentification des utilisateurs contenant 31 millions d’enregistrements uniques.

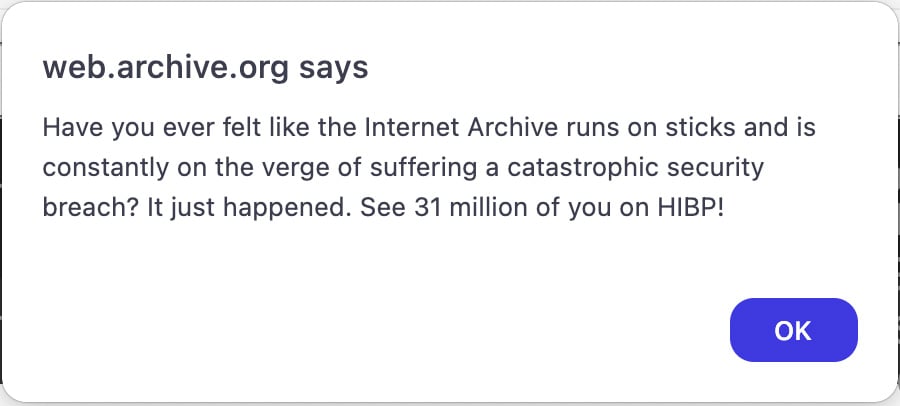

La nouvelle de la violation a commencé à circuler mercredi après-midi après que les visiteurs d’archive.org ont commencé à voir une alerte JavaScript créée par le pirate informatique, indiquant que les archives Internet avaient été violées.

« Avez-vous déjà eu l’impression qu’Internet Archive fonctionne sur des clés USB et est constamment sur le point de subir une faille de sécurité catastrophique ? C’est juste arrivé. Voyez 31 millions d’entre vous sur HIBP ! », lit-on dans une alerte JavaScript affichée sur le site archive.org compromis. site.

Source : BleepingComputer

Le texte « HIBP » auquel fait référence est le Ai-je été connecté aux données service de notification de violation créé par Troy Hunt, avec lequel les acteurs malveillants partagent généralement des données volées pour les ajouter au service.

Hunt a déclaré à BleepingComputer que l’acteur malveillant avait partagé la base de données d’authentification d’Internet Archive il y a neuf jours et qu’il s’agissait d’un fichier SQL de 6,4 Go nommé « ia_users.sql ». La base de données contient des informations d’authentification pour les membres enregistrés, notamment leurs adresses e-mail, leurs noms d’écran, les horodatages de changement de mot de passe, les mots de passe hachés par Bcrypt et d’autres données internes.

L’horodatage le plus récent des enregistrements volés date du 28 septembre 2024, probablement lorsque la base de données a été volée.

Hunt affirme qu’il y a 31 millions d’adresses e-mail uniques dans la base de données, dont beaucoup sont abonnées au service de notification des violations de données HIBP. Les données seront bientôt ajoutées à HIBP, permettant aux utilisateurs de saisir leur adresse e-mail et de confirmer si leurs données ont été exposées dans cette violation.

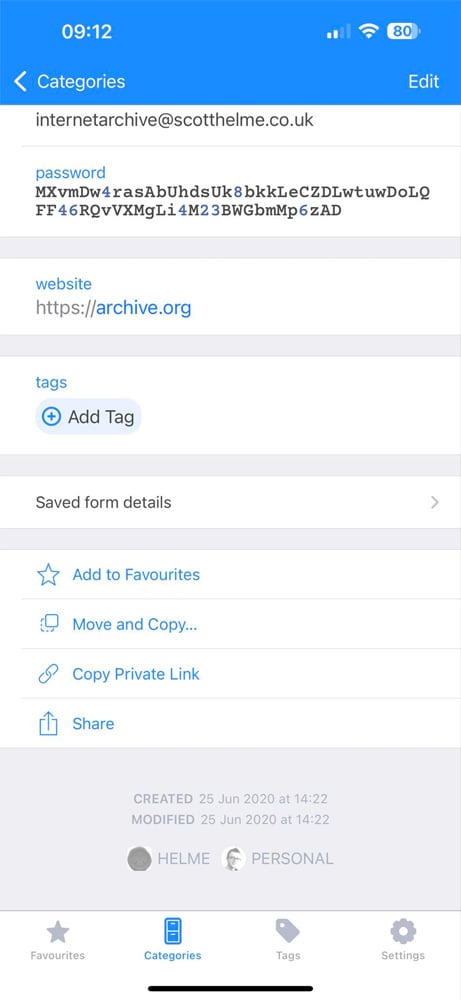

Les données ont été confirmées comme étant réelles après que Hunt a contacté les utilisateurs répertoriés dans les bases de données, notamment un chercheur en cybersécurité. Scott Helmequi a autorisé BleepingComputer à partager son dossier exposé.

9887370, [email protected],$2a$10$Bho2e2ptPnFRJyJKIn5BiehIDiEwhjfMZFVRM9fRCarKXkemA3PxuScottHelme,2020-06-25,2020-06-25,[email protected],2020-06-25 13:22:52.7608520,\N0\N\N@scotthelme\N\N\N

Helme a confirmé que le mot de passe haché par bcrypt dans l’enregistrement de données correspondait au mot de passe haché par brcrypt stocké dans son gestionnaire de mots de passe. Il a également confirmé que l’horodatage dans l’enregistrement de la base de données correspondait à la date à laquelle il avait modifié pour la dernière fois le mot de passe dans son gestionnaire de mots de passe.

Source : Scott Helme

Hunt dit qu’il a contacté Internet Archive il y a trois jours et a entamé un processus de divulgation, déclarant que les données seraient chargées dans le service dans 72 heures, mais il n’a pas eu de réponse depuis.

On ne sait pas comment les acteurs malveillants ont violé Internet Archive et si d’autres données ont été volées.

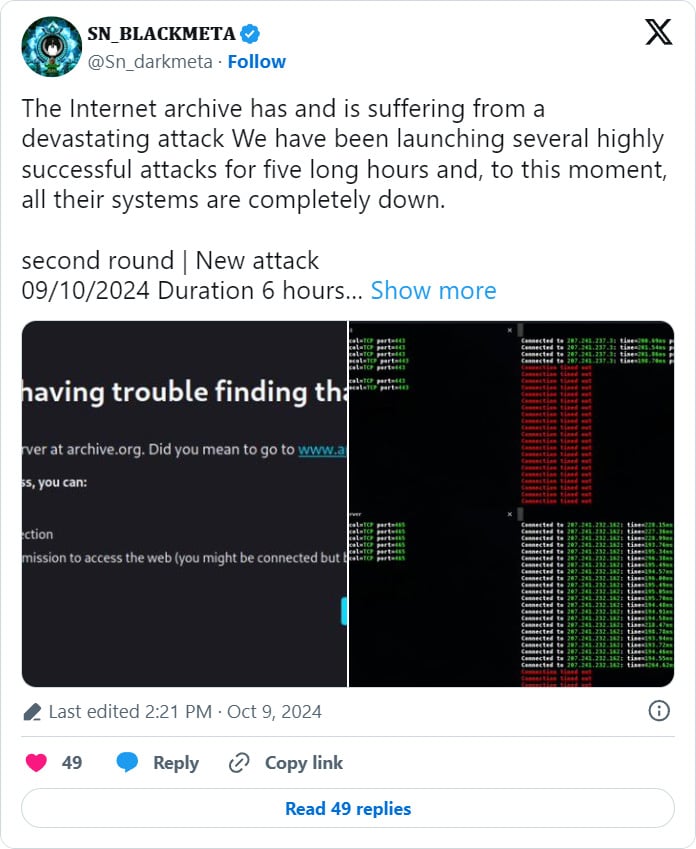

Plus tôt dans la journée, Internet Archive a subi une attaque DDoS, désormais revendiquée par le groupe hacktiviste BlackMeta, qui affirme qu’il mènera d’autres attaques.

BleepingComputer a contacté Internet Archive pour lui poser des questions sur l’attaque, mais aucune réponse n’a été immédiatement disponible.